工具之间的联动

端口扫描

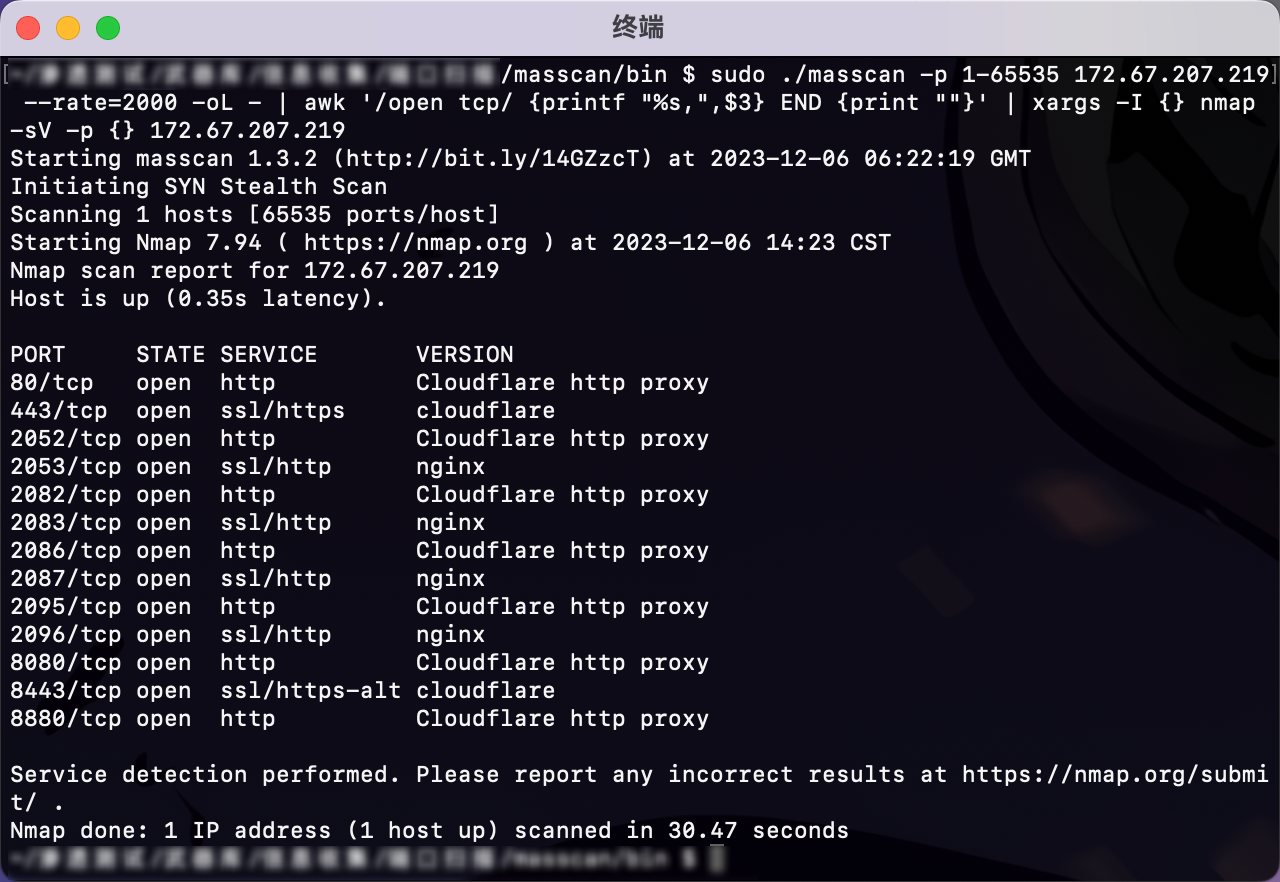

masscan + nmap 的奇效

结合两者的优点,快速扫描全端口并探测其指纹信息,一行命令就可以搞定。

sudo ./masscan -p 1-65535 172.67.207.219 --rate=2000 -oL - | awk '/open tcp/ {printf "%s,",$3} END {print ""}' | xargs -I {} nmap -sV -p {} 172.67.207.219运行效果

命令解释:

使用masscan进行全端口扫描,将结果以标准格式输出

./masscan -p 1-65535 172.67.207.219 --rate=2000 -oL - 匹配masscan结果中包含

open tcp的行,提取端口号,以,分割输出至一行

awk '/open tcp/ {printf "%s,",$3} END {print ""}'接收端口号,使用nmap探测其版本信息

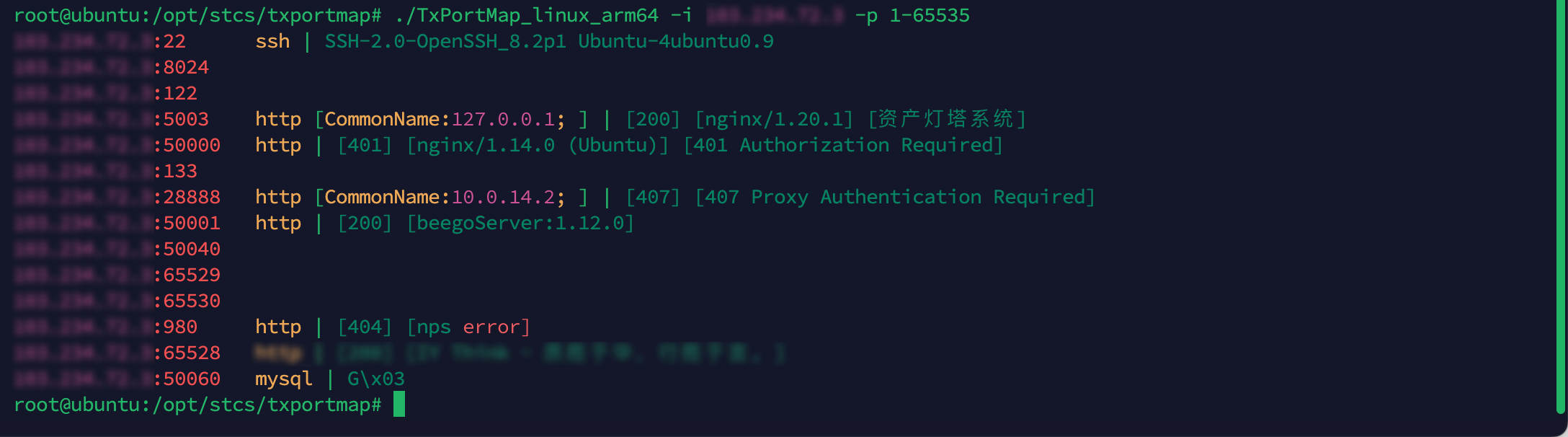

xargs -I {} nmap -sV -p {} 172.67.207.219用了一段时间,masscan的准确率不敢恭维,又试了其它几款端口扫描工具,总结了以下几点:

naabu:好用是好用,就是不知道为什么很慢

fscan:本来是内容工具,扫端口速度还行,表现一般

TxPortMap:go语言开发的端口扫描工具,速度超级快,准确率比masscan好多了。

TxPortMap 与 nmap 结合使用的命令如下:

TxPortMap -i 127.0.0.1 -p 1-65535 | awk -F'[: ]+' '{printf "%s,",$2} END {print ""}' | xargs -I {} nmap -sV -p {} 127.0.0.1漏洞扫描

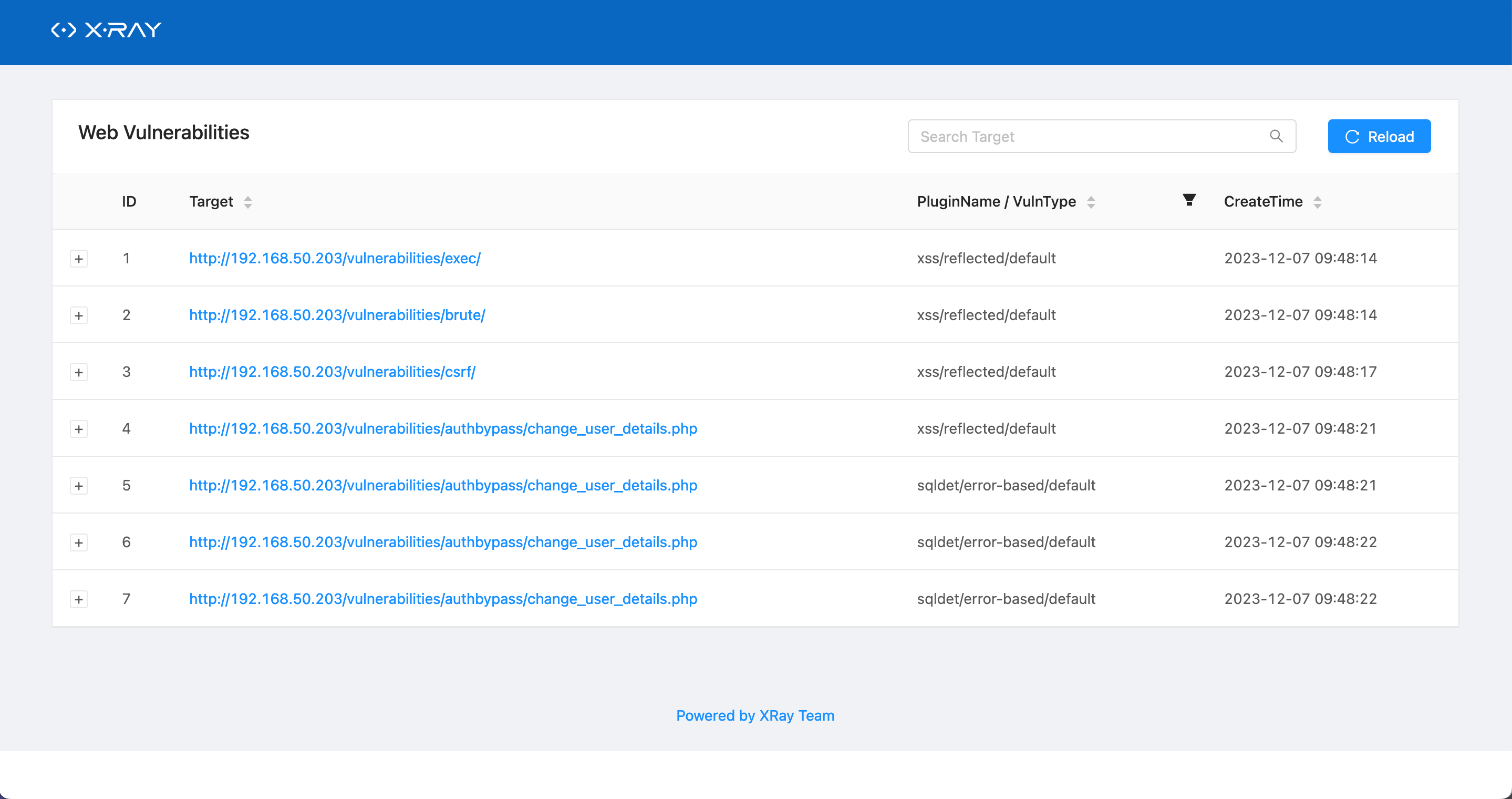

rad + xray 联动解放双手

首先开启 xray

./xray_darwin_arm64 webscan --listen 127.0.0.1:7777 --html-output reslut-__datetime__.html"然后开启 rad

./rad_darwin_arm64 -t http://192.168.50.203/login.php -http-proxy 127.0.0.1:7777最后收洞

漏洞探测

先安装 fofa-py

pip3 install fofa-py通过环境变量设置认证信息

echo 'export FOFA_EMAIL=邮箱' >> ~/.zshrc

echo 'export FOFA_KEY=API KEY' >> ~/.zshrc

source ~/.zshrcfofa + httpx

fofa + nuclei